OSINT: Una técnica de doble cara

NextVision

0

OSINT: Una técnica de doble cara

Una gran cantidad de personas, por no decir todas, usamos una variedad de servicios en Internet y, en algún momento, compartimos, ya sea de manera directa o indirecta, distintos tipos de información personal, como lugares que hemos visitado, fotos, opiniones sobre creencias religiosas o políticas, preferencias, pasatiempos, entre muchos otros detalles. No siempre esta información se utiliza con buenas intenciones. De hecho, es cada vez más común observar cómo los ciberdelincuentes emplean técnicas y herramientas de OSINT antes de llevar a cabo un ataque de ransomware. De este modo, aseguran un alto índice de éxito al atacar a las organizaciones víctimas.

¿Qué es OSINT?

OSINT implica la recolección de información a partir de fuentes accesibles al público, como redes sociales, blogs, foros, sitios web de noticias, bases de datos públicas, y más. Esta información se analiza para obtener insights que pueden ser utilizados para diversos fines, desde investigaciones de seguridad hasta estrategias de marketing.

Algunos usos de OSINT

- Seguridad y Defensa: Las organizaciones y agencias gubernamentales utilizan OSINT para identificar amenazas y vulnerabilidades. Analizar foros de hackers y redes sociales puede ayudar a detectar posibles ataques antes de que ocurran.

- Investigación de Amenazas: Los analistas de ciberseguridad emplean OSINT para rastrear la actividad de grupos de ciberdelincuentes, identificar patrones de ataque y desarrollar medidas preventivas.

Investigaciones de Cumplimiento: OSINT es útil para verificar la información en procesos de due diligence, como en la evaluación de riesgos de nuevos socios comerciales o en investigaciones de antecedentes. - Reconocimiento para Ataques: Los ciberdelincuentes utilizan OSINT para obtener información sobre sus objetivos, como direcciones de correo electrónico, posiciones de empleados, estructuras organizativas y más. Esta información facilita el diseño de ataques personalizados, como spear-phishing.

Selectores

Aunque es común que una búsqueda conduzca a resultados exitosos, el tiempo invertido en esta tarea, así como la cantidad y diversidad de fuentes consultadas, suelen ser factores determinantes. A mayor tiempo dedicado, mayor es la probabilidad de realizar un “mapeo” detallado y de obtener una cobertura más amplia de las distintas fuentes.

Toda búsqueda de información en fuentes abiertas generalmente comienza con el conocimiento de una o varias “claves de búsqueda”, que denominaremos “Selectores”.

Los Selectores Comunes pueden ser:

- Nombre

- Correo

- Alias/Nick

- Número de teléfono

- Empresa

- Documento de Identidad

Los Selectores Complejos pueden ser:

- Foto

- Video

- Evento

Fases del ciclo OSINT

- Fuentes de Información: En esta fase, se identifican las fuentes de información útiles según el objetivo seleccionado. Si la investigación se centra en una persona, se buscarán fuentes que proporcionen datos como direcciones postales, nombres de usuario en redes sociales, números de teléfono, cuentas de correo electrónico comprometidas, entre otros. Si, en cambio, el objetivo es una empresa, se utilizarán herramientas para conocer su infraestructura, dominios que utiliza, posibles filtraciones en la Deep Web, direcciones de correo electrónico hackeadas asociadas al dominio de la empresa, etc.

- Adquisición: Esta fase implica la obtención de toda la información recabada de las fuentes seleccionadas previamente.

- Procesamiento: Frecuentemente, la información recolectada es extensa y necesita ser procesada para su posterior evaluación. En esta etapa, se debe filtrar la información útil y descartar la que no sea relevante para la investigación.

- Análisis: El análisis de la información procesada puede realizarse de manera híbrida, utilizando herramientas automatizadas y métodos manuales. Se busca identificar patrones que ordenen y den sentido a la información. Con base en los patrones identificados, se pueden generar datos adicionales para enriquecer la investigación.

- Inteligencia: Esta fase consiste en sintetizar el análisis previo. La presentación de la información es crucial, ya que es el momento de exponer los resultados concretos del análisis. Se deben formular conclusiones precisas que integren toda la información para proporcionar una imagen clara del objetivo investigado.

Flujos de trabajo

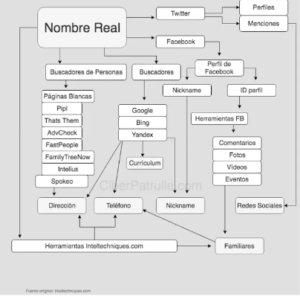

Para abordar una tarea de manera metódica y ordenada, y así incrementar la probabilidad de éxito, es crucial seguir flujos de trabajo específicos. Estos flujos deben comenzar con un selector particular y explorar diversas fuentes para recolectar más selectores y datos útiles.

Como ejemplo, presentamos dos flujos de trabajo creados por Michael Bazzell, un destacado experto en OSINT. Para facilitar la comprensión, utilizaremos los documentos adaptados al español por Julián GL en su blog Ciberpatrulla

- Flujo de trabajo: Nombre real.

- Flujo de trabajo: Nombre de usuario.

Mitigación y Protección

- Educación y Concientización: Capacitar a los empleados mediante servicios de concientización sobre los riesgos de la información pública y cómo proteger sus datos personales puede reducir la eficacia de los ataques basados en OSINT.

- Revisión de la Información Pública: Mediante servicios de cibervigilancia, las organizaciones deben monitorear y controlar la información que se publica sobre ellas y sus empleados. Limitar la información sensible en fuentes públicas puede ayudar a mitigar los riesgos.

- Herramientas de Seguridad: Utilizar herramientas de seguridad que detecten y respondan a posibles intentos de explotación basados en información recopilada mediante OSINT.

Conclusión

La aplicación de técnicas de OSINT no solo potencia la capacidad de obtener información valiosa y precisa, sino que también refuerza la toma de decisiones informadas y estratégicas. Al seguir un enfoque metódico y utilizar flujos de trabajo bien definidos, se optimizan los esfuerzos y se maximiza el potencial de éxito en la recolección de datos. La clave está en mantener la organización y la adaptabilidad, aprovechando al máximo cada fuente de información para construir un panorama claro y detallado.

Como vimos a lo largo de este artículo, la información puede ser obtenida desde diferentes fuentes, y esto puede poner en riesgo la privacidad y seguridad. Es cierto que no siempre podremos controlar la información que se publica sobre nosotros.

Sin embargo, en muchos casos sí tenemos el poder de influir, como en las publicaciones y comentarios que generamos nosotros mismos, o en la forma en que usamos nuestro correo corporativo en sitios públicos, entre otros ejemplos. Es crucial enfocarnos en estos aspectos: reconocer que la información está disponible es el primer paso. Solo a través de la concienciación personal y la educación de nuestro entorno podremos proteger nuestra privacidad, la de nuestra empresa y la de nuestra familia.

—

Autor de la nota: José Alejandro Fleming González- Consultor de Tecnología y Ciberseguridad en NextVision