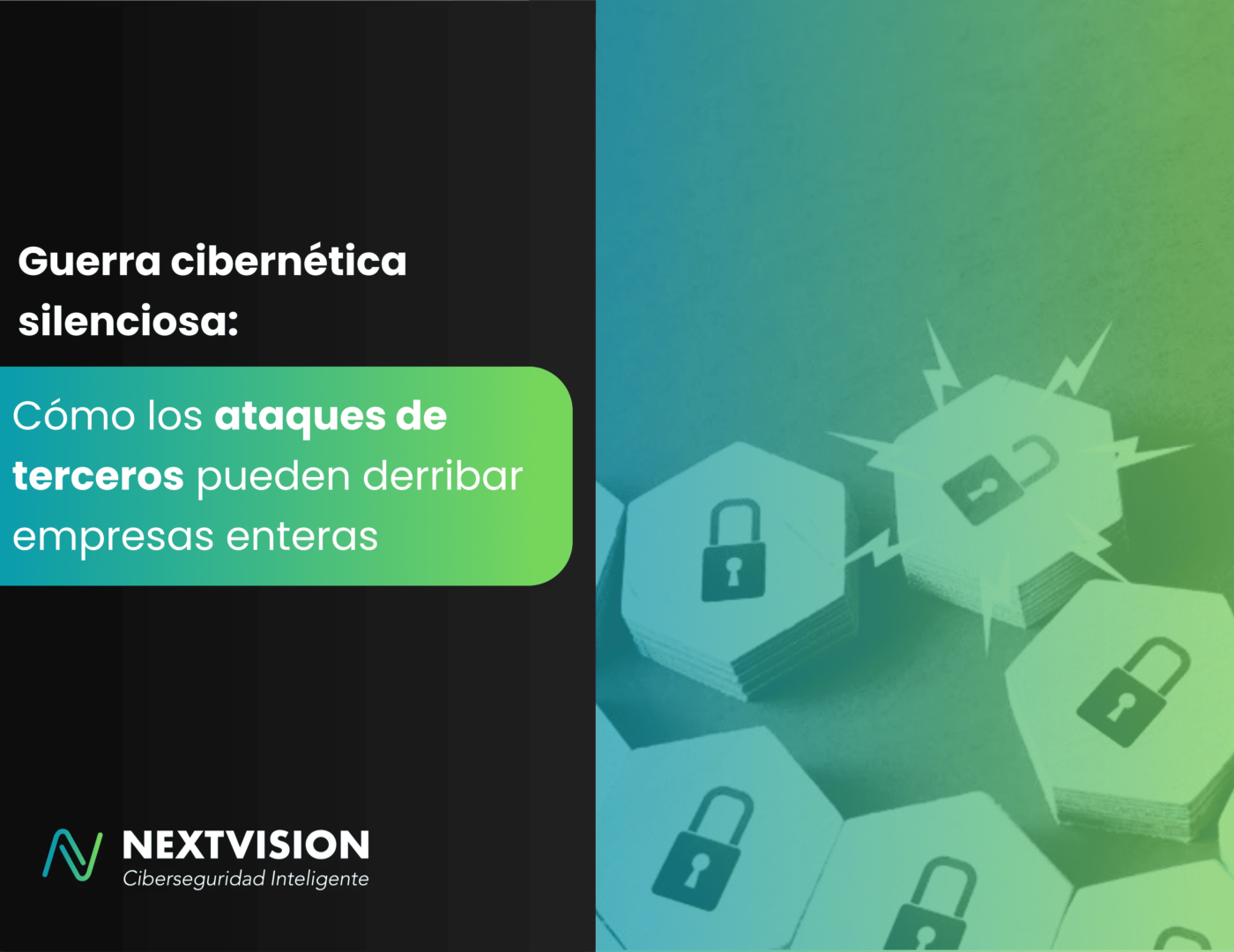

En un mundo digital cada vez más interconectado, las amenazas no siempre llegan directamente a tu puerta. A veces, el golpe más devastador entra por la de al lado: los terceros. Proveedores, socios y plataformas externas son aliados esenciales para las operaciones, pero también pueden convertirse en un eslabón débil en la cadena de ciberseguridad.

Las terceras partes, también son parte

Las empresas modernas dependen de una vasta red de terceros, desde plataformas tecnológicas hasta servicios esenciales. Sin embargo, cada nueva conexión amplía la superficie de ataque, y con ello, el riesgo. Los ciberdelincuentes lo saben. Utilizando técnicas como la ingeniería social, analizan las relaciones entre organizaciones para atacar indirectamente, vulnerando a terceros con acceso legítimo a tus sistemas.

En los últimos años, hemos visto titulares sobre grandes empresas que fueron víctimas de ataques no dirigidos a ellas, sino a sus vendors. Estas brechas de seguridad, lejos de ser anecdóticas, demuestran que la seguridad de terceros no es opcional: es esencial.

Gartner predice que, para 2025, el 45% de las organizaciones de todo el mundo habrán sufrido ataques a sus cadenas de suministro de software, lo que representa un aumento del 300% con respecto a 2021. Esta cifra pone de manifiesto la urgencia de abordar los riesgos asociados con terceros como una prioridad estratégica.

Estrategias para la defensa

- Evaluación de riesgos constante: Antes de trabajar con cualquier proveedor, realiza un análisis exhaustivo de sus prácticas de seguridad.

- Contratos con cláusulas de ciberseguridad: Exige compromisos claros de protección de datos y respuestas rápidas ante incidentes.

- Monitoreo continuo: Implementa soluciones para supervisar el comportamiento de tus socios en tiempo real.

- Planes de contingencia: Prepárate para actuar rápido si un proveedor sufre un ataque, evitando la propagación del daño.

Gestión proactiva del riesgo: la clave para ganar esta guerra

Los ataques de terceros no solo son posibles, sino que están ocurriendo ahora mismo. La eficiente gestión del ciberriesgo depende de la visibilidad total de la superficie de ataque, incluidas las terceras partes. Aquí es donde entra en juego NV Vendor Risk Management, una solución diseñada para proteger a las empresas frente a los riesgos provenientes de terceros.

¿Cómo lo logramos?

- Visibilidad completa: Identifica y comprende cómo cada tercero impacta tu superficie de ataque.

- Evaluaciones continuas: Garantiza que tus vendors cumplan con los más altos estándares de ciberseguridad.

Gestionar el ciberriesgo no es un lujo, es una necesidad. Si cada parte de tu cadena es segura, fortaleces toda tu operación y dificultas el trabajo de los ciberdelincuentes.

En esta guerra silenciosa, tu mejor defensa es estar un paso adelante. Evalúa, supervisa y protege. Después de todo, las terceras partes también son parte de tu seguridad. 🌐

—

Autor de la nota: José Alejandro Fleming González- Consultor de Tecnología y Ciberseguridad en NextVision

nextvision.com