CVE: Vulnerabilidades Noviembre 2023

Alertas de Seguridad

NextVision

0

CVE: Vulnerabilidades Noviembre 2023

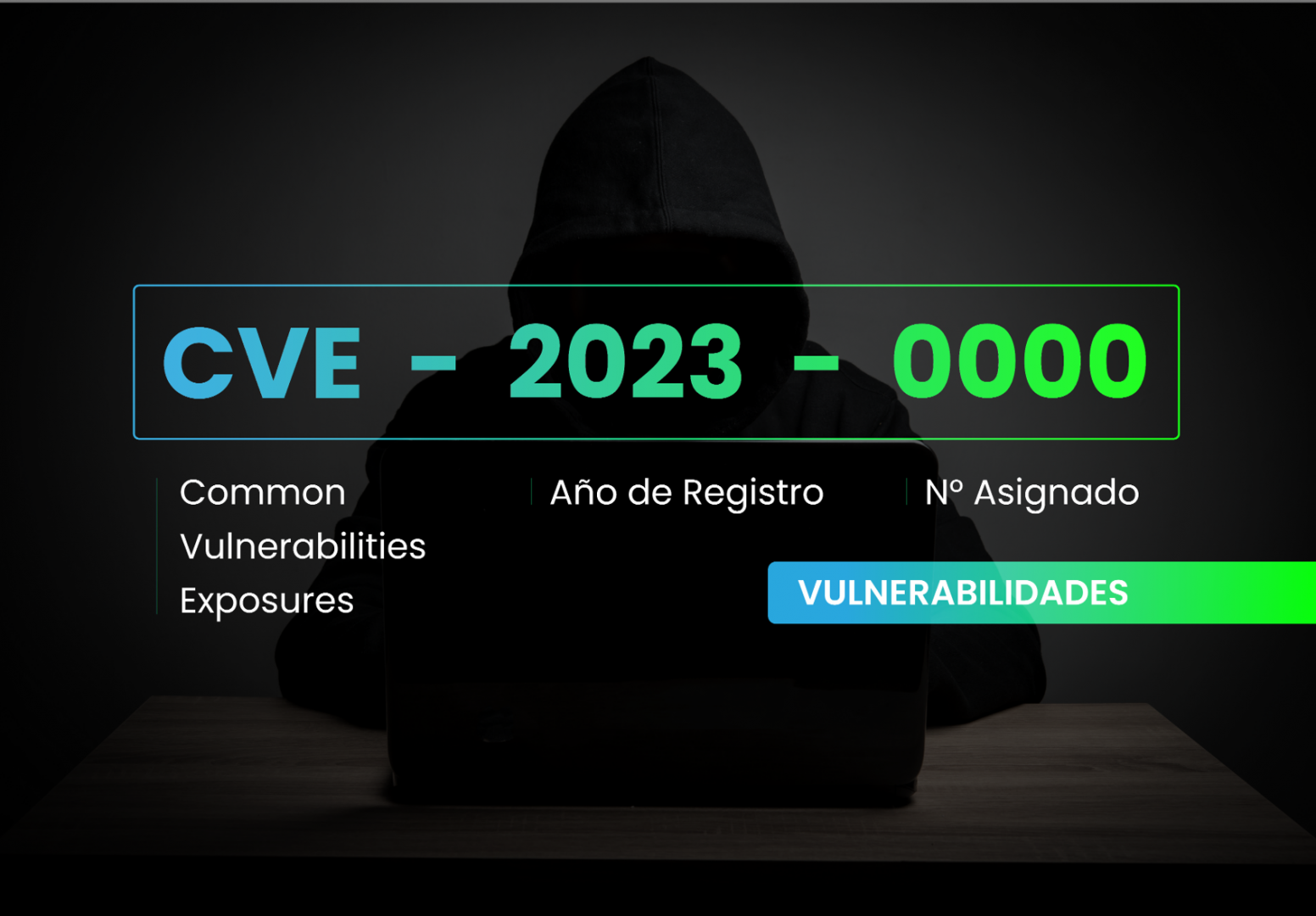

Con el objetivo de contribuir en la construcción de un mundo ciberseguro, publicamos diariamente las últimas vulnerabilidades de seguridad. En orden a las publicaciones oficiales, empleamos la nomenclatura estándar, establecida por CVE para la identificación de cada brecha, a fin de facilitar el intercambio de información entre las diferentes fuentes.

En esta sección encontrarás el número de identificación de referencia de cada vulnerabilidad (CVE-ID), su descripción, impacto, causas, productos afectados, valoración y consecuencias. Además, su gravedad es referenciada por el color asignado, siendo estos: Crítico, Alto, Medio y Bajo.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN: 23/08/2023

• ACTUALIZACIÓN: 23/11/2023

• RESUMEN: La vulnerabilidad permite que un atacante remoto comprometa el sistema afectado.

• PRODUCTO AFECTADO: WinRAR: 3.20 - 6.23 beta 1

• CAUSAS: Improper input validation

• CONSECUENCIAS: Un atacante remoto podria crear un archivo especialmente diseñado que contenga archivos maliciosos ejecutables y falsificar su extensión de archivo para que parezca .jpeg o .txt.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Instale actualizaciones desde el sitio web del proveedor.

• REFERENCIAS:

- Publicación en página oficial.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN: 31/07/2023

• ACTUALIZACIÓN: 17/11/2023

• RESUMEN: La vulnerabilidad existe debido a una limpieza insuficiente de los datos proporcionados por el usuario en Zimbra Classic Web Client.

• PRODUCTO AFECTADO: Colaboración Zimbra: 8.8.15 - 8.8.15 Parche 40

• CAUSAS: Exploiting a zero-day flaw

• CONSECUENCIAS: La vulnerabilidad revelada permitiria a un atacante remoto realizar ataques de secuencias de comandos entre sitios (XSS).

• IMPACTO:

- Confidencialidad: Bajo

- Integridad: Bajo

- Disponibilidad: None

• MITIGACIÓN: Instale la actualización desde el sitio web del proveedor.

• REFERENCIAS:

- Publicación en página oficial.

• CVES RELACIONADOS: CVE-2023-36439

• FECHA DIVULGACIÓN: 14/11/2023

• ACTUALIZACIÓN: 22/11/2023

• RESUMEN: La vulnerabilidad existe debido a un error en la función SmartScreen de Windows

• PRODUCTO AFECTADO: Ventanas: 10 - 11 23H2 - Servidor Windows: 2008 - 2022 23H2

• CAUSAS: Exploiting a zero-day flaw

• CONSECUENCIAS: Un atacante remoto podria engañar a la víctima para que haga clic en un archivo .url especialmente diseñado y ejecute código arbitrario en el sistema.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Instale actualizaciones desde el sitio web del proveedor

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN: 31/10/2023

• ACTUALIZACIÓN: 03/11/2023

• RESUMEN: La vulnerabilidad existe debido a comprobaciones de autorización inadecuadas.

• PRODUCTO AFECTADO: Todas las versiones de Confluence Data Center y Server se ven afectadas por esta vulnerabilidad no explotada.

• CAUSAS: Vulnerability allows an unauthenticated

• CONSECUENCIAS: Un atacante podria realizar todas las acciones administrativas que están disponibles para el administrador de la instancia de Confluence, lo que lleva a, entre otras cosas, la pérdida total de confidencialidad, integridad y disponibilidad.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Instale actualizaciones desde el sitio web del proveedor.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN:21/11/2023

• ACTUALIZACIÓN: 21/11/2023

• RESUMEN: La vulnerabilidad existe debido a que la aplicación depende de la biblioteca de terceros GetPhpInfo.php que proporciona una URL cuando se accede a ella y revela los detalles de configuración del entorno PHP (phpinfo).

• PRODUCTO AFECTADO: API de gráficos: 0.2.0 - 0.3.0

• CAUSAS: Security Features

• CONSECUENCIAS: La vulnerabilidad permitiria a un atacante remoto obtener acceso a información potencialmente confidencial.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Instale actualizaciones desde el sitio web del proveedor.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

La Ciberseguridad la Hacemos Juntos

Si has detectado que alguna de estas fallas de seguridad o vulnerabilidades te afecta, no olvides implementar las recomendaciones de mitigación.

En caso de dudas o consultas sobre las CVE: Vulnerabilidades Noviembre 2023, comunícate con nuestro equipo enviándonos tus comentarios aquí.

Comments are closed.