CVE: Vulnerabilidades Febrero 2023

Alertas de Seguridad

NextVision

0

CVE: Vulnerabilidades Febrero 2023

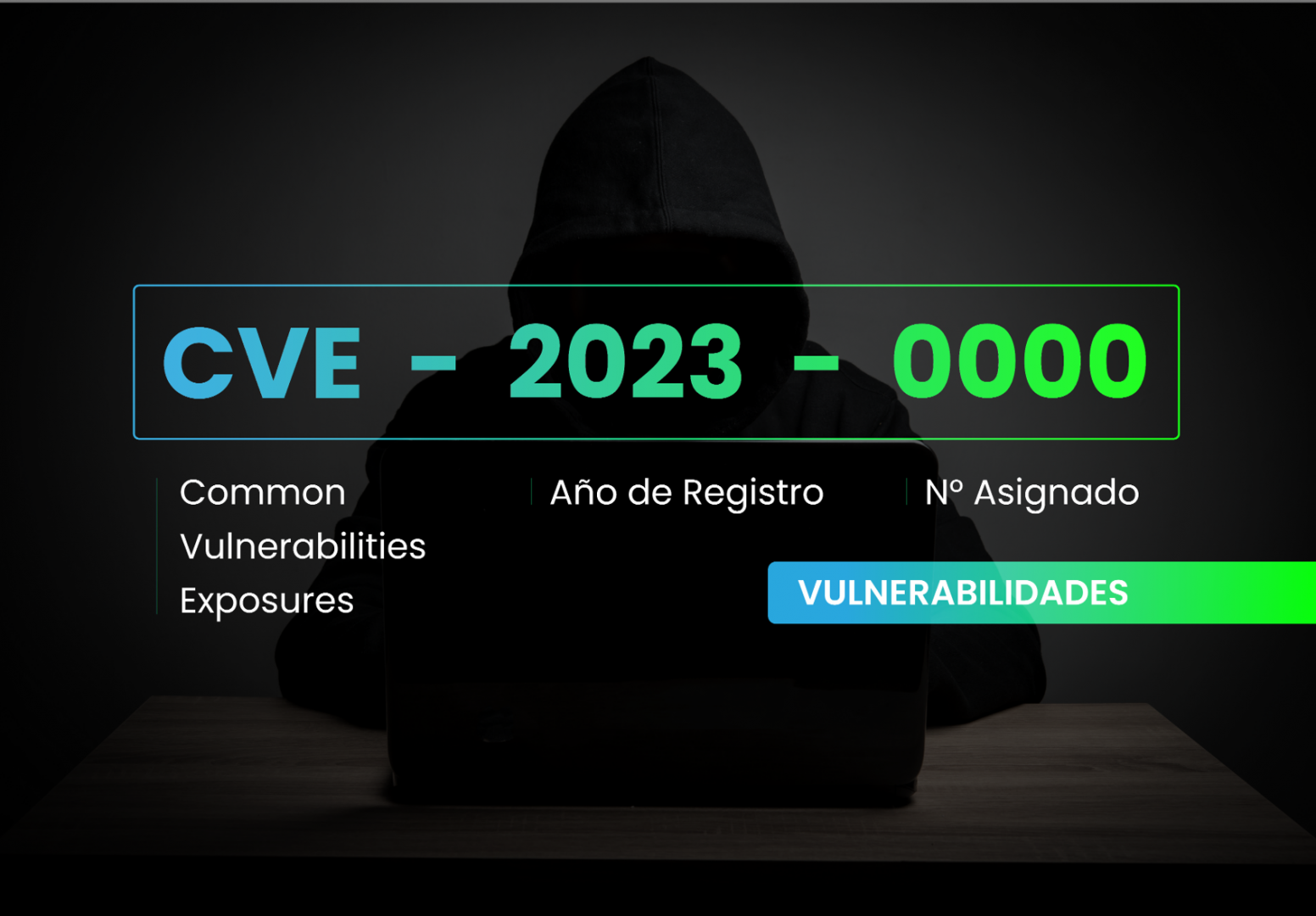

Con el objetivo de contribuir en la construcción de un mundo ciberseguro, publicamos diariamente las últimas vulnerabilidades de seguridad. En orden a las publicaciones oficiales, empleamos la nomenclatura estándar, establecida por CVE para la identificación de cada brecha, a fin de facilitar el intercambio de información entre las diferentes fuentes.

En esta sección encontrarás el número de identificación de referencia de cada vulnerabilidad (CVE-ID), su descripción, impacto, causas, productos afectados, valoración y consecuencias. Además, su gravedad es referenciada por el color asignado, siendo estos: Crítico, Alto, Medio y Bajo.

• CVES RELACIONADOS: CVE-2022-40677

CVE-2022-40678

• FECHA DIVULGACIÓN: 16/02/2023

• ACTUALIZACIÓN: 16/02/2023

• RESUMEN: La vulnerabilidad existe debido a que la aplicación permite que un atacante controle la ruta de los archivos para escribir dentro del scriptlet keyUpload.

• PRODUCTO AFECTADO: FortiNAC: 8.3.7 - 9.4.0

• CAUSAS: External Control of File Name or Path

• CONSECUENCIAS: Un atacante remoto no autenticado podria enviar una solicitud HTTP especialmente diseñada y cargar archivos arbitrarios en el sistema.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Se recomienda actualizar cada producto afectado a la version mas reciente.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

• CVES RELACIONADOS: CVE 2022-46649

• FECHA DIVULGACIÓN: 10/02/2023

• ACTUALIZACIÓN: 16/02/2023

• RESUMEN: La vulnerabilidad existente debido a la producción exclusiva de datos por parte de la aplicación

• PRODUCTO AFECTADO:Versiones anteriores a 4.16

• CAUSAS: Information Exposure

• CONSECUENCIAS: Un administrador remoto podria reconfigurar el dispositivo para exponer las credenciales de ACEManager en la página de estado previa al inicio de sesión.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Sierra recomienda aplicar las actualizaciones correspondientes.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN: 03/02/2023

• ACTUALIZACIÓN: 23/02/2023

• RESUMEN: La vulnerabilidad existe debido a un error de límite dentro del demonio sshd(8).

• PRODUCTO AFECTADO:OpenSSH: 9.1p1

• CAUSAS: Remote code execution

• CONSECUENCIAS: Un atacante remoto no autenticado podria enviar datos especialmente diseñados a la aplicación, desencadenar un doble error gratuito y ejecutar código arbitrario en el sistema de destino.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Se recomienda actualizar a la version mas reciente.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN: 01/02/2023

• ACTUALIZACIÓN: 09/02/2023

• RESUMEN: La vulnerabilidad de autenticación en Jira Service Management Server y Data Center permite a un atacante hacerse pasar por otro usuario y obtener acceso a una instancia de Jira Service Management bajo ciertas circunstancias.

• PRODUCTO AFECTADO:Jira Service Management Data Center 5.3.3; 5.4.2; 5.5.1; 5.6.0.

Jira Service Management Server 5.3.3; 5.4.2; 5.5.1; 5.6.0.

• CAUSAS: Improper Authentication

• CONSECUENCIAS: Un atacante podría obtener acceso a tokens de registro enviados a usuarios con cuentas que nunca se han iniciado sesión. Con acceso de escritura a un directorio de usuarios y correo electrónico saliente habilitado en una instancia de Jira Service Management.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Se recomienda actualizar a la versión mas reciente.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

• CVES RELACIONADOS: N/A

• FECHA DIVULGACIÓN: 23/02/2023

• ACTUALIZACIÓN: 08/02/2023

• RESUMEN: La vulnerabilidad de falsificación de solicitud del lado del servidor (SSRF) en la función de servicios web de los dispositivos Lexmark más nuevos.

• PRODUCTO AFECTADO:Los modelos afectados se detallan en el link de referencia.

• CAUSAS: Server-Side Request Forgery

• CONSECUENCIAS: Un atacante podria aprovechar esta vulnerabilidad para obtener la ejecución de código arbitrario en el dispositivo.

• IMPACTO:

- Confidencialidad: Alto

- Integridad: Alto

- Disponibilidad: Alto

• MITIGACIÓN: Se recomienda actualizar a la versión mas reciente.

• REFERENCIAS:

- Publicación en página del proveedor.

- Publicación en página oficial.

La Ciberseguridad la Hacemos Juntos

Si has detectado que alguna de estas fallas de seguridad o vulnerabilidades te afecta, no olvides implementar las recomendaciones de mitigación.

En caso de dudas o consultas sobre las CVE: Vulnerabilidades Febrero 2023, comunícate con nuestro equipo enviándonos tus comentarios aquí.

Comments are closed.