Spear Phishing y BEC: Las Amenazas Cibernéticas que Debes Conocer y Combatir

Ciberataques

NextVision

0

Spear Phishing y Ataques BEC: Un Peligro Creciente para las Empresas

En el mundo digital actual, las empresas se enfrentan a una creciente amenaza: el spear phishing y los ataques BEC (Compromiso de Correo Electrónico Empresarial). Estos ataques, cada vez más sofisticados, apuntan a la información confidencial y los recursos financieros de las organizaciones. En este artículo, revisaremos en detalle tanto el spear phishing como los ataques BEC, cómo funcionan y las medidas esenciales que puedes tomar para proteger tu empresa contra estas peligrosas amenazas.

¿Qué es el Spear Phishing?

El spear phishing es una forma altamente dirigida y personalizada de phishing, donde los ciberdelincuentes utilizan información específica sobre sus objetivos para engañarlos y obtener acceso a sus datos sensibles o sistemas. A diferencia del phishing tradicional, que lanza ataques masivos y genéricos, el spear phishing se centra en individuos o empresas específicas.

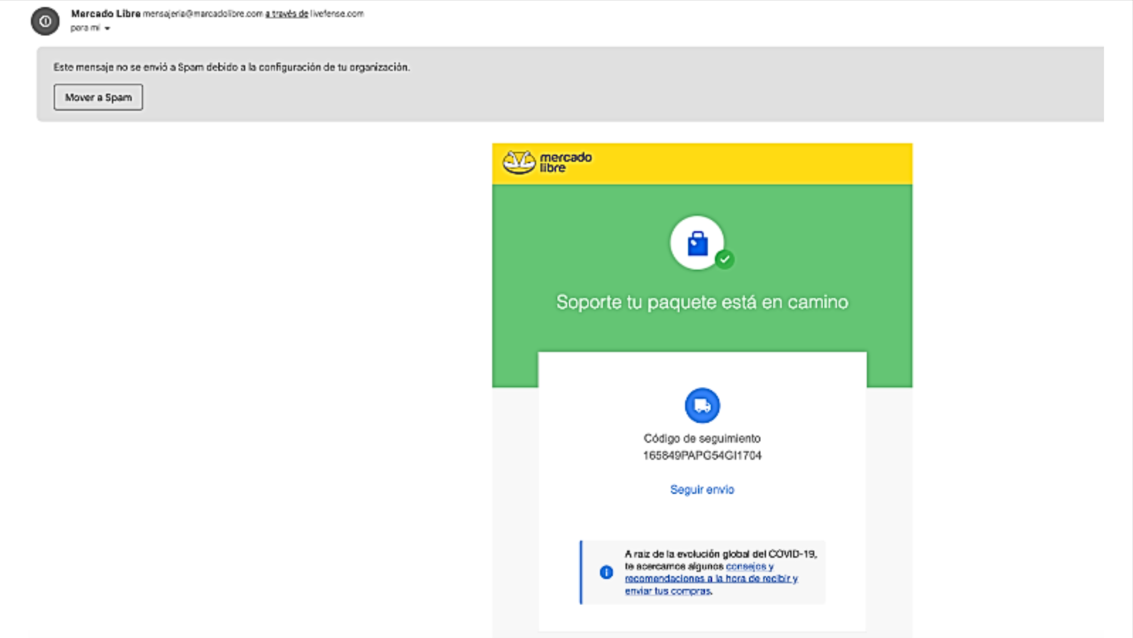

Un ejemplo clásico de spear phishing puede encontrarse en mensajes como el siguiente, donde se informa que un paquete está en camino. Este tipo de correos electrónicos suelen parecer legítimos a simple vista, pero en realidad, son intentos de estafa en línea que buscan engañar a las personas y robar información personal o financiera.

Aquí tienes algunos puntos clave sobre este tipo de ataque:

- Investigación Detallada: Los atacantes invierten tiempo investigando a sus objetivos, recopilando información de fuentes públicas y redes sociales. Se estima que alrededor del 60% del éxito del ataque se basa en esta fase.

- Mensajes engañosos: Utilizan esta información para crear mensajes de correo electrónico o mensajes instantáneos que parecen legítimos y confiables.

- Objetivo de engaño: El objetivo final es engañar a la víctima para que realice una acción específica, como hacer clic en un enlace malicioso o proporcionar información confidencial.

Los Ataques BEC: Crecimiento y Consecuencias

Los ataques BEC, o Compromiso de Correo Electrónico Empresarial, representan otra amenaza seria en el panorama de la ciberseguridad. En estos casos, los ciberdelincuentes suplantan la identidad de personas de confianza, como directivos de la empresa o proveedores, para engañar a empleados y realizar transacciones financieras fraudulentas o robar información confidencial.

El incremento interanual de las denuncias de ataques BEC pasó del 3% en 2021 al 9% en 2022, lo que indica una tendencia preocupante. A pesar de tener menos víctimas en comparación con el phishing tradicional, los ataques BEC generan pérdidas económicas significativamente más altas. Esto se debe a su enfoque altamente dirigido, que suele resultar en un perjuicio económico mayor incluso con un bajo volumen de ataques.

Las fases de este tipo de ataque son las siguientes:

- Fase de Investigación: Los atacantes investigan a fondo la empresa y a sus empleados para conocer sus procesos y relaciones comerciales.

- Suplantación de Identidad: Utilizan esta información para crear correos electrónicos falsos que parecen provenir de fuentes de confianza.

- Engaño y Manipulación: Los empleados pueden ser persuadidos para realizar transacciones financieras o divulgar información confidencial.

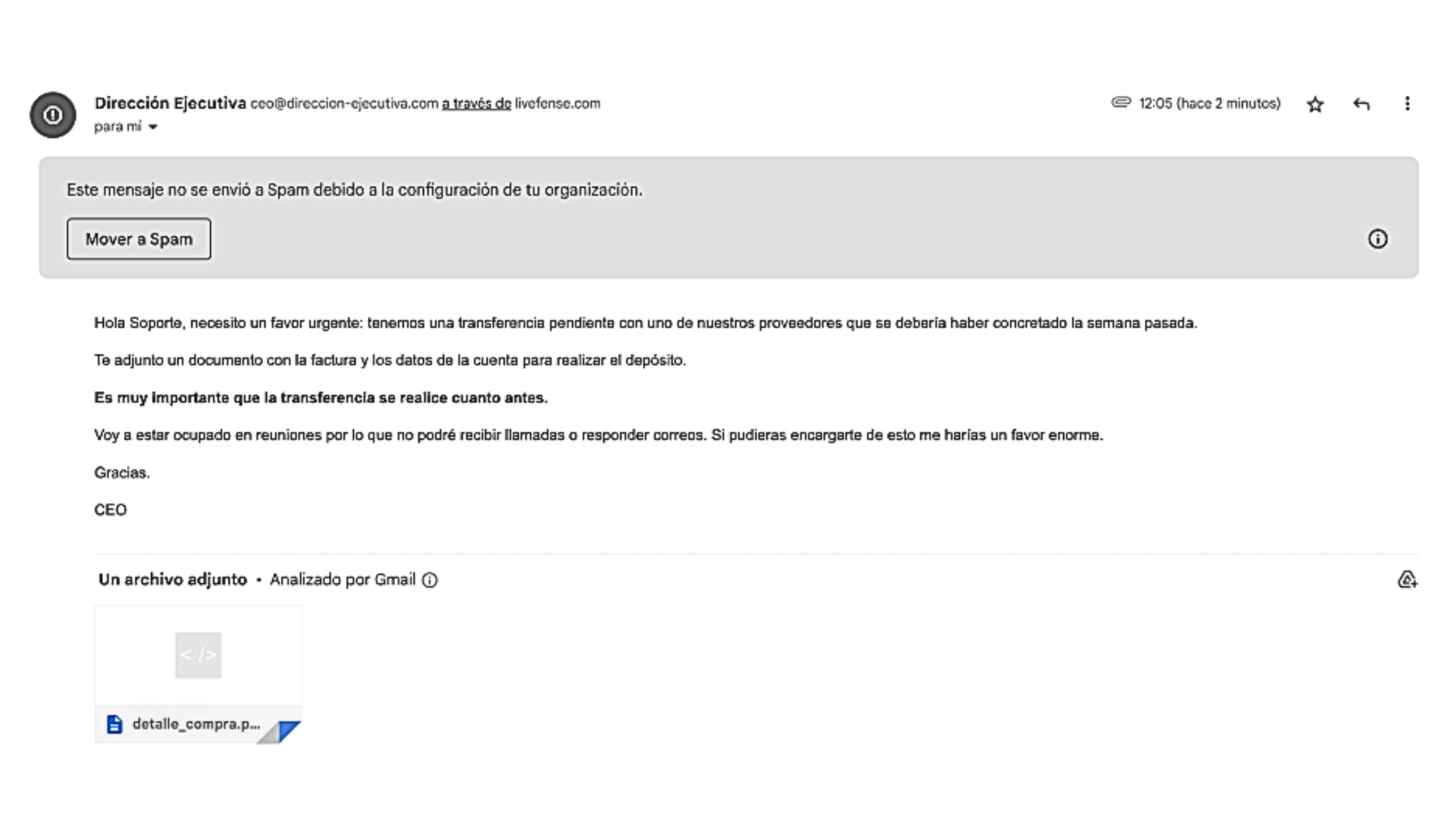

A continuación, presentamos un ejemplo de un ataque tipo BEC (Compromiso de Correo Electrónico Empresarial):

Para reconocerlo, es importante prestar atención a los siguientes elementos:

- Suplantación de identidad: Los atacantes suelen hacerse pasar por un ejecutivo de la empresa o una figura de autoridad.

- Solicitudes de Transferencias de Fondos Urgentes: Los correos electrónicos fraudulentos suelen solicitar transferencias de dinero urgentes a cuentas bancarias controladas por los delincuentes.

- Lenguaje Amenazante o Coercitivo: Los correos pueden incluir amenazas o coerción para forzar la acción rápida.

- Errores en el Correo Electrónico: Preste atención a errores gramaticales o de ortografía, así como a direcciones de correo electrónico falsas o ligeramente alteradas.

Medidas de Protección Cruciales

La protección contra estas amenazas es fundamental. Aquí tienes algunas medidas clave que puedes tomar:

- Comunicación Directa: Establece canales de comunicación directa para confirmar transacciones financieras o cambios importantes, especialmente cuando se trate de grandes sumas de dinero.

- Verificación de la Fuente: Siempre verifica la autenticidad de los mensajes antes de responder o hacer clic en enlaces. Contacta a la fuente directamente si tienes dudas.

- Autenticación Multifactor (MFA): Habilita MFA en tus cuentas para añadir una capa adicional de seguridad.

- Seguridad de Correo Electrónico: Utiliza filtros de correo electrónico avanzados y soluciones de seguridad para detectar y bloquear mensajes de spear phishing.

- Educación y Concienciación: Implementa un programa de capacitación para que los miembros de tu organización aprendan a reconocer las señales de estos ataques y cómo actuar frente a ellos.

Al comprender tanto el spear phishing como los ataques BEC y al tomar medidas proactivas para proteger tu organización, puedes fortalecer la defensa contra estas ciberamenazas cada vez más sofisticadas.

—

Autor de la nota: José Alejandro Fleming González- Consultor de Tecnología y Ciberseguridad en NextVision

Comments are closed.