Sospecho de un ataque de phishing… Pero, ¿Qué hago?

NextVision

0

Los ataques de phishing siguen siendo una de las ciberamenazas más frecuentes y dañinas, planteando riesgos significativos tanto para particulares como para organizaciones. Según el informe IBM 2024 Cost of a Data Breach Report, el phishing continúa siendo una de las violaciones de datos más peligrosas para las organizaciones, con un costo promedio de 4,88 millones de dólares.

Los delincuentes perfeccionan continuamente sus tácticas, por lo que es crucial que los empleados se mantengan alerta y sepan cómo actuar ante la sospecha de un intento de phishing. En esta nota de blog, desglosaremos los pasos clave a seguir al detectar un ataque de phishing, asegurando que puedas proteger tanto tu información personal como los activos digitales de tu organización.

Entender los ataques de phishing

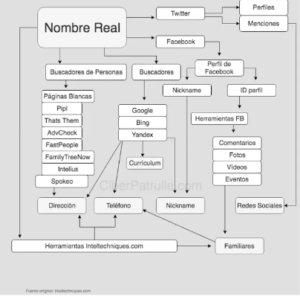

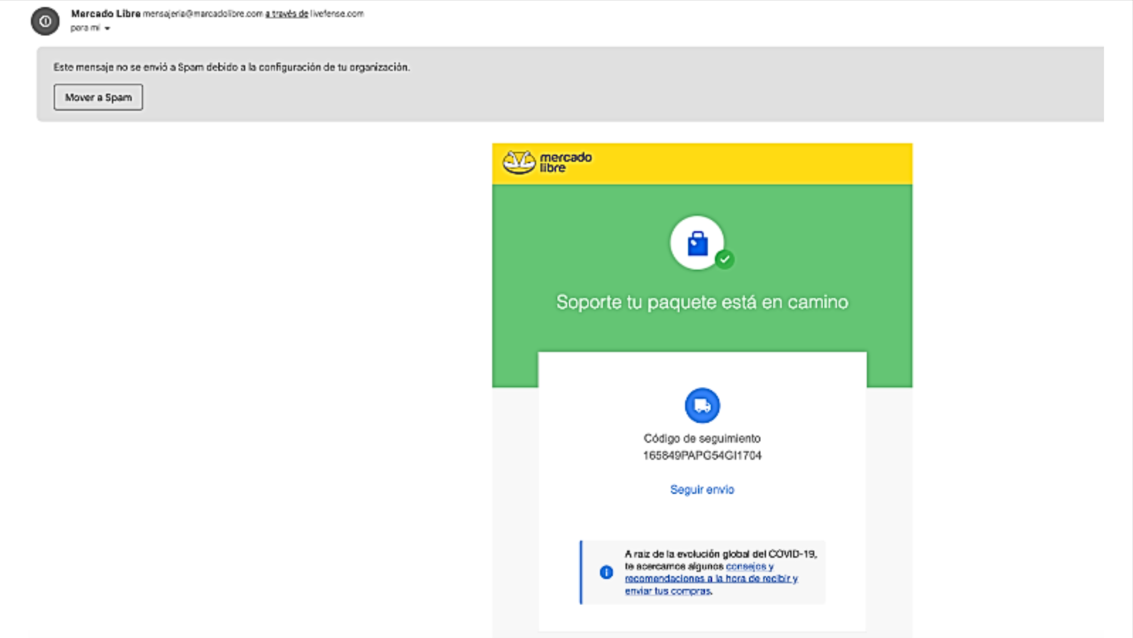

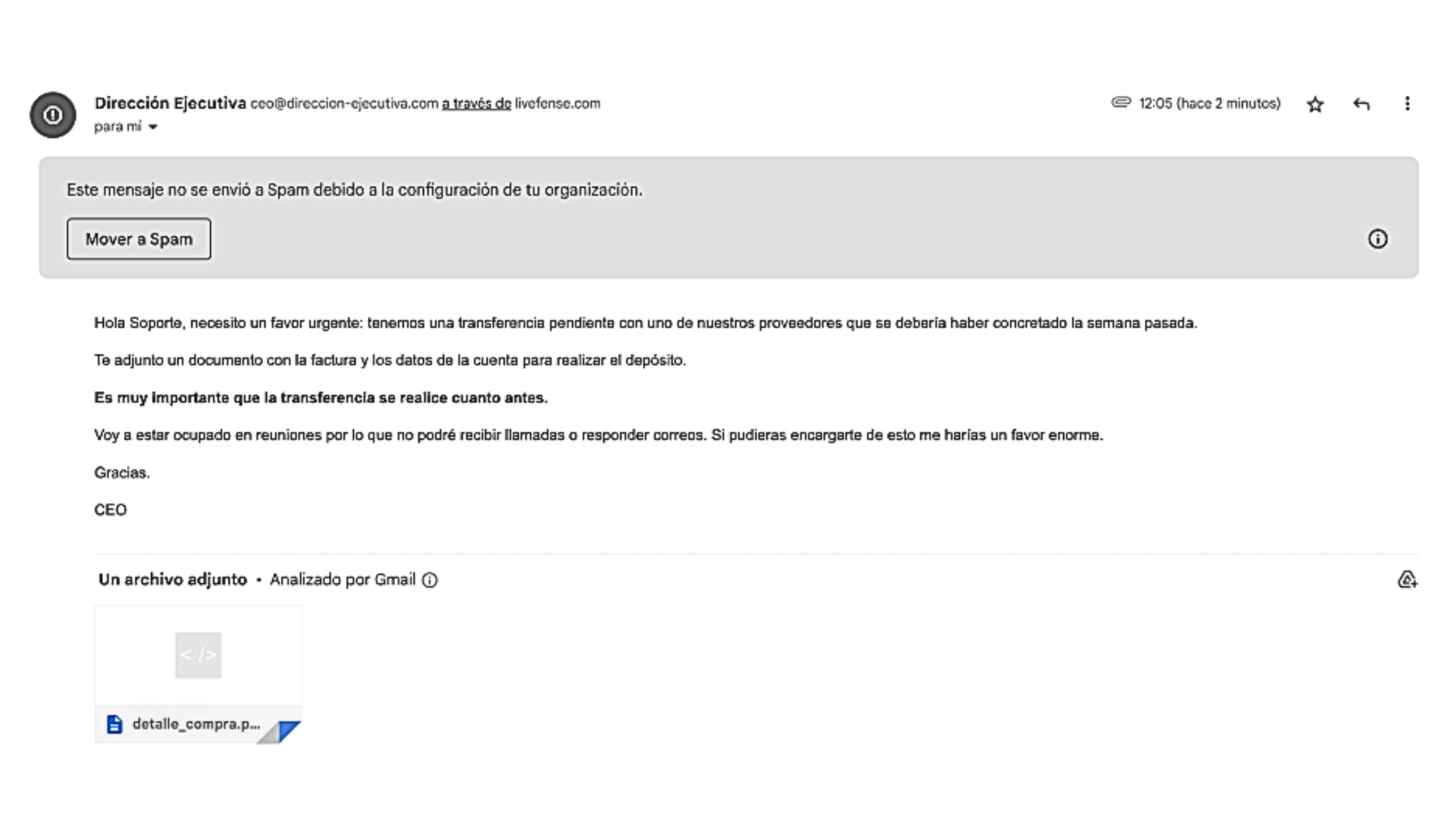

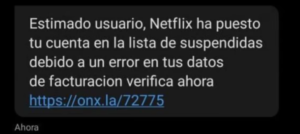

El phishing es un tipo de ciberataque en el que los atacantes se hacen pasar por entidades de confianza para engañar a los usuarios y obtener información confidencial, como nombres de usuario, contraseñas o datos financieros. Estos ataques suelen manifestarse a través de correos electrónicos, aunque también pueden ocurrir mediante mensajes de texto, llamadas telefónicas o redes sociales.

Los ataques de phishing no solo son sofisticados, sino también muy selectivos. Los delincuentes suelen investigar a sus víctimas para crear mensajes convincentes que sean difíciles de distinguir de una comunicación legítima. Dada la creciente complejidad de estas amenazas, es esencial que el personal esté capacitado para identificar y responder a los intentos de phishing.

Pasos a seguir cuando sospeches de un ataque de phishing

Has recibido formación, has superado las simulaciones de phishing y sabes a qué prestar atención. Pero, ¿qué debes hacer cuando detectas un correo electrónico de phishing? Reconocer un intento de phishing es solo el primer paso. El siguiente paso crucial es tomar las medidas adecuadas para protegerte a ti mismo, a tus compañeros y a tu organización.

- No participes: Si sospechas que un correo electrónico o mensaje es malicioso, no hagas clic en ningún enlace, no descargues archivos adjuntos ni respondas al mensaje. Si lo haces, podrías activar software malicioso o alertar al atacante de que el mensaje está activo.

- Haz una captura de pantalla: Captura una imagen del mensaje sospechoso. Esto puede proporcionar información valiosa a tu departamento de TI si es necesario.

- Informa a tu equipo: Notifica de inmediato a tu departamento de informática o al responsable de ciberseguridad de tu organización. Proporciona la captura de pantalla y cualquier detalle relevante sobre el mensaje malicioso.

- Marca como phishing: Utiliza las funciones de tu cliente de correo electrónico para marcar el mensaje como phishing o spam. Esto ayuda a tu proveedor de correo electrónico a filtrar amenazas similares en el futuro.

- Cambia tus contraseñas: Si has interactuado con el intento de phishing, cambia tus contraseñas de inmediato. Usa contraseñas fuertes y únicas para diferentes cuentas, y considera utilizar un gestor de contraseñas para gestionarlas de manera segura.

- Edúcate a ti mismo y a los demás: Familiarízate con las tácticas comunes de phishing y comparte esta información con tus colegas. La formación regular puede reducir significativamente el riesgo de ataques de phishing. A nivel organizacional, es crucial la implementación de un programa de concientización.

- Mantente al día: Sigue las últimas tendencias de phishing y actualizaciones de fuentes de ciberseguridad confiables. Estar informado sobre nuevas tácticas te ayudará a detectar intentos de phishing más fácilmente.

¿Por qué es crucial notificar los incidentes de phishing?

Notificar los incidentes de phishing es fundamental para minimizar los daños y proteger a toda la organización. Al informar a tu equipo de ciberseguridad, puedes ayudar a prevenir futuros ataques, implementar medidas correctivas y mejorar las estrategias de defensa. La pronta notificación permite una respuesta rápida y efectiva, reduciendo el riesgo de comprometer datos sensibles y reforzando la seguridad general.

- Detección y respuesta tempranas: Según el informe 2024 Cost of a Data Breach Report de IBM, las organizaciones tardan en promedio 292 días en identificar una brecha de seguridad. Sin embargo, los ataques de phishing pueden actuar mucho más rápido. Notificar a tiempo permite a los equipos de TI tomar medidas inmediatas, como bloquear dominios maliciosos, lo que evita la propagación del ataque.

- Minimizar los daños: Una identificación y respuesta rápida pueden limitar los daños causados por el ataque, como la filtración de datos o las pérdidas financieras.

- Educar a los colaboradores: Informar sobre los intentos de phishing ayuda a crear conciencia entre los empleados, lo que puede reducir la probabilidad de futuros incidentes.

- Cumplimiento normativo: Muchas industrias están obligadas por ley a reportar incidentes cibernéticos bajo regulaciones como el GDPR, CCPA y la Directiva NIS. La notificación oportuna es crucial para garantizar el cumplimiento de estas normativas. El GDPR exige notificar a las autoridades en un plazo de 72 horas tras una violación de datos personales, la CCPA requiere la notificación inmediata a las personas afectadas, y la Directiva NIS establece la obligación de notificar incidentes significativos a las autoridades nacionales sin demoras indebidas.

Los incidentes de phishing representan una amenaza constante en el entorno digital actual. Saber cómo reconocer y denunciar estos ataques es clave para proteger a tu organización de posibles daños. Detectar un intento de phishing es solo el primer paso de una defensa proactiva. Siguiendo los pasos adecuados —evitar la interacción, informar del intento, eliminar el mensaje, cambiar las contraseñas y educarse— puedes proteger tu información personal y la de tu organización.

Desde NV Awareness, ofrecemos soluciones integrales para capacitar a los empleados, ayudándoles a identificar, evitar y responder a estos ataques de manera efectiva. Invertir en concientización no solo reduce el riesgo de incidentes, sino que también fortalece la seguridad organizacional, promoviendo un entorno digital más seguro para todos.

¡Construyamos juntos una cultura cibersegura!

—

Autor de la nota: José Alejandro Fleming González- Consultor de Tecnología y Ciberseguridad en NextVision